相关专业的专家们在两个不同的Pixel智能手机(安卓系统)上发现了多个漏洞,他们指出,不怀好意者可以利用这些漏洞绕过手机的权限,借着使用下三流的应用程序(APP),在未经手机用户同意的情况下从摄像机,麦克风和GPS位置获取数据。安全公司,Checkmarx的研究人员发现了这个被称为CVE-2019-2234的安全漏洞,该漏洞可以容许黑客擅自打开别人手机的摄像头,从而将一个无害的手机变成一个间谍的工具。

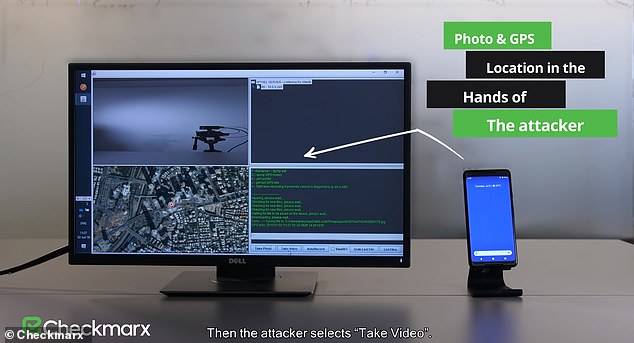

此外,Checkmarx公司的团队表示,在他们进一步探索之后,他们发现这些漏洞一样存在于其他品牌(使用安卓系统)旗下的智能手机里,这包括三星(Samsung)手机。那这问题就大条了,毕竟这其中影响的是数不胜数的手机用户呀!Checkmarx公司的团队更透露道,他们已成功将不同类型的媒体文件,包括视频和照片,置放在设备里,再通过这些媒体文件,获取GPS位置的数据。

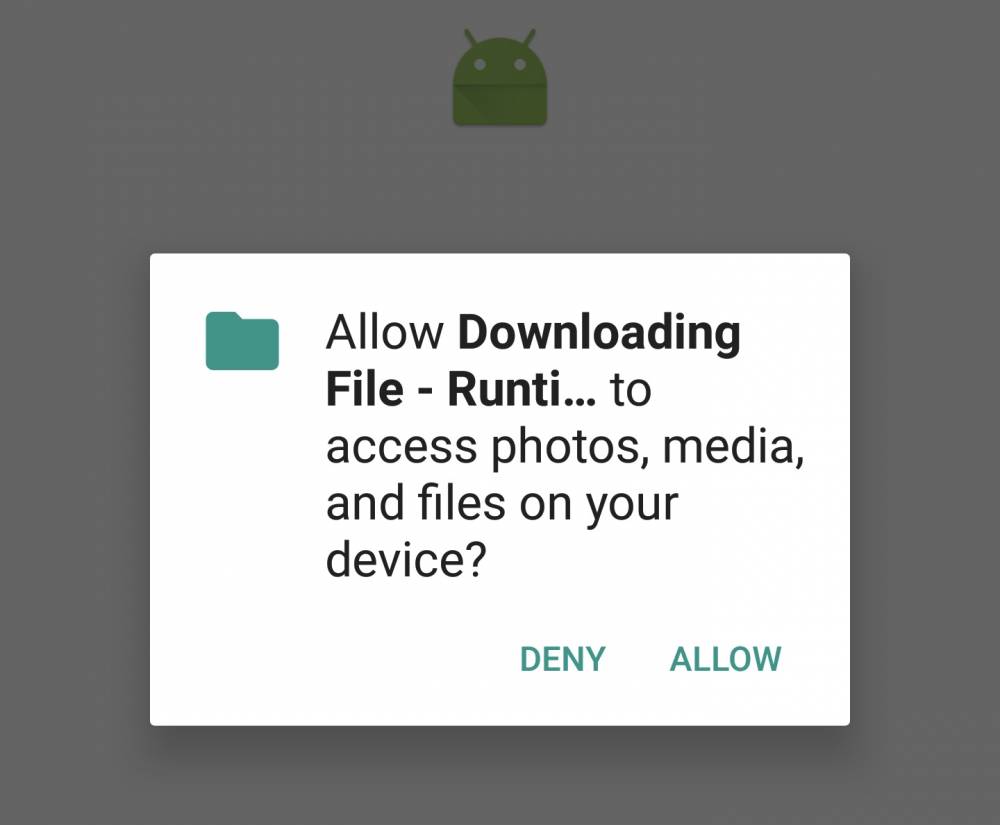

而且,智能手机的距离感应器可以让黑客知道用户何时通过手机传话,或何时放下手机,更是使他们可以在不被用户发现的情况下使用相机功能。如果用户授予了应用程序(APP)“访问设备存储(permission to access device’s storage)“的权限,那么黑客甚至可以将照片或视频擅自从用户的手机上传到服务器上!

为了证明这个缺陷的真伪,Checkmarx公司甚至设计了一款用来验证他们说法的应用程序,这个应用程序只需基本的“访问设备存储”的权限,其余的特殊权限一概不需。该公司解释道,他们所设计的这个应用程序采取了普遍天气APP作为样板,用来掩饰潜在的“恶意”操作。当用户启动这个应用程序的时候,它会在用户不知情的情况下与C&C服务器(Command and control server)连接,并时刻等待黑客的指令,而这个黑客可以在世界各个角落控制这个C&C服务器,就算用户关闭应用程序,它与C&C服务器的连接也无法被切断。

对于这件事,Google也已出面表明,感谢Checkmarx公司的提醒,也与Google和Android合作解决了这项问题。在今年7月,Google Play Store已更新了Google Camera应用程序的版本,最新的版本已经移除了这些漏洞,大家可放心使用。对于这事,网友们有什么看法呢?一起来谈谈吧!